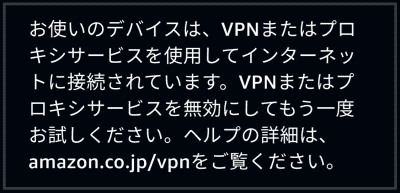

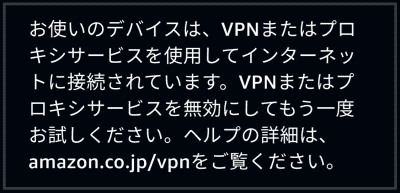

Amazon Prime Videoの日本向けコンテンツには、日本からしか見られないよう制限がかかっているけれど、

家に高機能なルータを置いてうまいこと設定しておけば、追加のランニングコストなしで海外から動画再生することができました。

でも高機能ルータを導入しなくても、家に置いておけるスマホやPCが1台あれば、もう少しお手軽に似たような構成が組めるなあと思いついたので、一応やり方をシェアしておきます。

Amazon Prime Videoを海外から見る方法をネットで検索すると、有料VPNに誘導するようなブログばかり引っかかって、このやり方がヒットしなかったので、まだ誰にも気づかれてないのかも?

ちなみにAmazon Prime Video以外で日本からしか見られないTVerやNHK+とかだと、Proton VPNの無料プランで日本サーバ経由にするだけでいいので簡単です。地球の裏側の南米からでもスムーズに再生できました。

(「無料のVPNは個人情報が危ない!」みたいな話も散見されるけど、Protonはプライバシー保護で有名なスイスの老舗企業だし、そもそもアカウントの作成に個人情報が必要ないです。)

ざっくり構成

日本の家に置いたスマホやPCを経由してAmazon Prime Videoにアクセスします。

以上。

有料VPNを使っても、経由サーバをいくつか切り替えないと再生できなかったみたいな話を見かけるけれど、それはVPNサーバのIPアドレスがAmazon側のブラックリストに載ってしまって、いたちごっこをしているからだと思います。

でも今回の構成だと、Amazonから見ると、ふつうに日本の家からアクセスされたのと区別がつかないので、今後もブロックされようがないかと思います。

(今回の検証環境では、家に置くのはスマホにしたので以降の説明はスマホで。)

前提条件

(1) 家に置いたスマホで、旅行中ずっとアプリを稼働したままにできること。

アプリごとの省電力モードをオフにするなど、スマホによってやり方がいろいろちがいます。家に誰かいるなら、Amazon Prime Videoを見るときだけスマホを生かしてもらうみたいな方法もあるかも?

(2) 旅先でAmazon Prime Videoを見るのは、スマホアプリではなくPCのブラウザであること。

追記 2024-08-05

旅先用端末がスマホであっても、Amazon Prime Videoアプリを起動したあとでVPN接続をする順序にすれば、問題なく動画再生できることがわかりました。ただし、旅先用スマホのタイムゾーン設定を日本にしておく必要あり。この場合、この先の内容は「旅先用PC」を「旅先用スマホ」に読み替えてください。

記録のために以下の文は残しておきます。

Amazon Prime Videoアプリを動かしているスマホでVPN接続していると、サーバでなくアプリ側でVPN経由での接続だと感知してしまうっぽいので。スマホブラウザでもだめでした。

ここでの「スマホ」はAndroidのことなので、iOSだともしかしたら問題なかったりするかも?

ちなみに今回のやり方でなくVPN機能のある旅先用ルータを使う方法なら、スマホからはVPN経由での接続だと感知できなくできるので、スマホアプリでも見られるようになります。スマホのタイムゾーン設定を日本にしておく必要があるけれど。

ざっくりとしたやり方

旅先から日本の家に置いたスマホ経由で通信するために、TailscaleというVPNサービスを使います。手順としては以下のようになります。

(1) Tailscaleのアカウントを作る

(2) 日本の家に置くスマホでTailscaleに接続する

(3) 旅先用PCでTailscaleに接続する

(4) Tailscaleからのインターネット接続を家のスマホ経由で行うように設定する

それぞれの手順の補足

(1) Tailscaleのアカウントを作る

Tailscaleは単純にメールアドレスでのアカウント作成ができなくて、

- Googleアカウント

- Microsoftアカウント

- GitHubアカウント

- Appleアカウント

- パスキー

のいずれかでのログインになります。プライバシーを気にする方は、GitHubで捨てアカウントを作るのがいいかも?メールアドレス以外に、姓名とか電話番号とかの登録がいらないので。

(2) 日本の家に置くスマホでTailscaleに接続する

スマホにTailscaleアプリを入れてログインして、

端末をActiveにします。

(3) 旅先用PCでTailscaleに接続する

アプリにはmacOS・iOS・Windows・Linux・Android版があるので、自分の環境に合うものを入れてログインします。そして端末をActiveに。

(今回の検証環境ではChromebookを使っているので、Android版を入れました。)

(4) Tailscaleからのインターネット接続を家のスマホ経由で行うように設定する

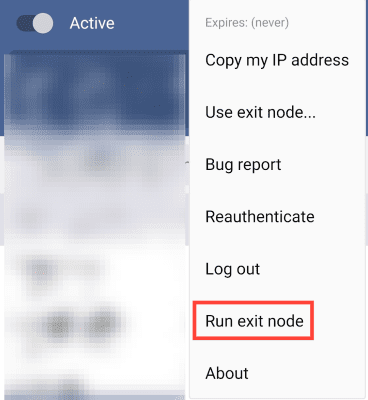

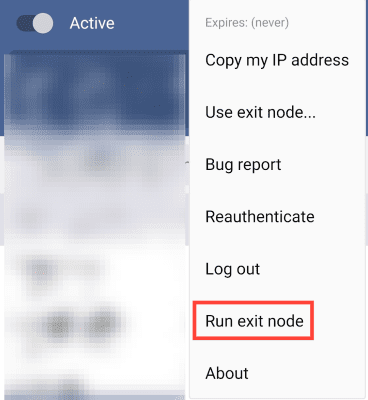

▼家に置くスマホ側の設定

Tailscaleアプリのメニューから”Run exit node”を選択します。

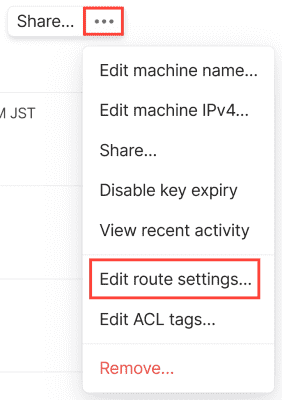

▼Tailscaleサイトでの設定

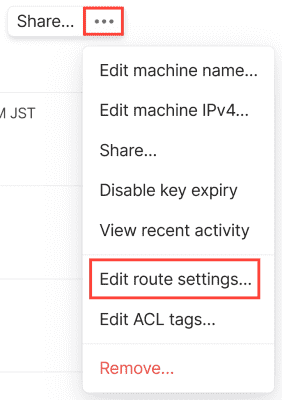

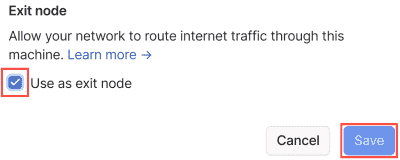

こちらの管理画面に接続端末一覧が表示されているので、このうち家に置くスマホの行で

“Edit route settings…“を選択し、

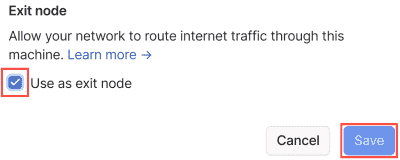

“Use as exit node"にチェックを入れて、“Save"をクリックします。

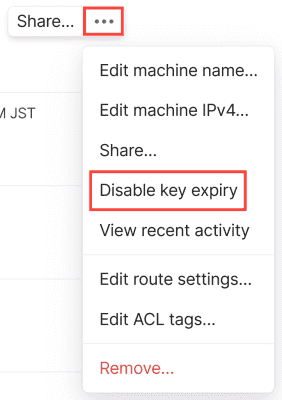

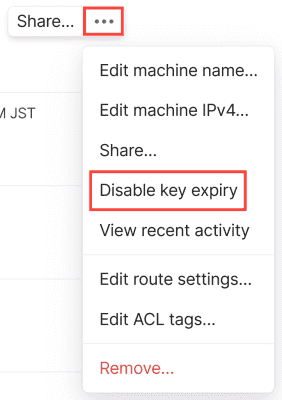

あと、必要であれば旅先用PCと家に置くスマホの両方で

“Disable key expiry"を選択しておきます。

(デフォルトでは各端末が180日で自動ログアウトされてしまうけれど、これで無期限にできます。)

▼旅先用PCでの設定

Tailscaleアプリのメニューで、“Use exit node…“から家に置くスマホを選択します。”Allow LAN access”にチェックをつける必要はありません。

これで旅先用PCのインターネットへの通信はすべて家のスマホ経由になります。

接続スピード

うちでこの構成を作って、旅先用PCでテストしたときの回線速度は

ダウンロード:18.18Mbps

アップロード:19.27Mbps

PING:12.90ms

JITTER:58.24ms

こんな感じになりました。

環境に左右される数値ではありますが、Tailscaleを経由するこの構成にボトルネックがあったとしても、この速度以下でないことはわかります。

ちなみに今回中継に使ったスマホは2018年発売のUnihertz Atomという極小機で、今の時代からすると特にハイスペックなものではないです。